VPNセキュリティ設定チェックリスト

― ランサムウェア対策の最初の10項目 ―

VPNが侵入経路になる理由

VPNは本来、安全に社内ネットワークへ接続するための仕組みです。しかし攻撃者から見るとVPNは

「社内に入る正規の入口」

でもあります。

VPNが突破されると次のような被害につながります。

VPN侵入 ⇒ 社内ネットワーク侵入 ⇒ 権限昇格 ⇒ サーバー探索 ⇒ ランサムウェア実行

つまり VPN突破=社内侵入 と同じ意味になります。

VPN侵入を防ぐ設定チェックリスト

以下は 必ず確認すべき10項目です。

① 多要素認証(MFA)を必須にする

VPNログインは

- ID

- パスワード

だけでは危険です。現在は

- パスワード漏洩

- フィッシング

- ダークウェブ流出

が頻繁に起きています。そのため

MFA(多要素認証)を必須にすることが重要です。

例

- ワンタイムパスワード

- 認証アプリ

- ハードウェアトークン

② VPN管理画面をインターネット公開しない

VPN機器の管理画面が

インターネットからアクセス可能になっているケースがあります。これは非常に危険です。

管理画面は

- 社内ネットワークのみ

- 管理用IPのみ

に制限する必要があります。

③ VPN接続後のアクセス範囲を制限する

VPN接続後に 社内ネットワーク全体へアクセス可能 になっている場合があります。

これは危険です。VPNユーザーは「必要なサーバーのみ」アクセスできるように制御する必要があります。

④ VPNアカウントの棚卸し

VPNアカウントは定期的に確認しましょう。

確認項目

- 退職者アカウント

- 使用されていないアカウント

- 外部委託アカウント

不要なアカウントは削除します。

⑤ パスワードポリシーを強化する

弱いパスワードは簡単に突破されます。

推奨設定

- 12文字以上

- 英数字記号混在

- 定期変更

⑥ VPN接続元IPを制限する

VPN接続を「どこからでも接続可能」にしている企業もあります。

可能であれば

- 日本国内

- 特定拠点

- 固定IP

などに制限すると安全性が向上します。

⑦ VPNログを必ず監視する

VPNログは重要なセキュリティ情報です。

確認すべきポイント

- ログイン失敗回数

- 不審な接続元

- 深夜アクセス

異常を早期発見できます。

⑧ VPN機器のファームウェアを更新する

VPN機器は定期的に脆弱性が発見されます。更新を怠ると「脆弱性を直接突かれる」可能性があります。

そのため「ファームウェア更新」は必ず実施しましょう。

⑨ 管理者アクセスを分離する

管理者アカウントは一般VPNユーザーと分離します。

例

- 管理者専用VPN

- 管理者専用ネットワーク

⑩ VPN利用者の端末状態を確認する

VPN接続する端末が

- ウイルス感染

- OS未更新

の場合、社内感染の原因になります。

可能であれば

- EDR

- 端末チェック

などを導入すると安全性が向上します。

VPNセキュリティチェックまとめ

以下の10項目は最低限確認しましょう。

□ MFAを必須にする

□ VPN管理画面を公開しない

□ VPN接続後のアクセス制限

□ VPNアカウント棚卸し

□ 強固なパスワード

□ 接続元IP制限

□ VPNログ監視

□ ファームウェア更新

□ 管理者アクセス分離

□ 端末状態チェック

まとめ

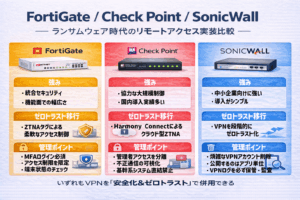

VPNは便利なリモートアクセス手段ですが、

適切に設定しないと最大の侵入口になります。

ランサムウェア対策として重要なのは

- VPNをやめることではなく

- 安全に運用すること

です。

今回紹介したチェックリストを確認することで

VPN侵入リスクを大きく下げることができます。