ランサムウェア時代のリモートアクセス実装例「FortiGate / Check Point / SonicWall」

― VPN依存から抜け出すための現実解 ―

「主要ファイアウォール製品で、ゼロトラスト/安全なリモートアクセスをどう実装するか知りたい」

FortiGate / Check Point / SonicWall は 国内で実際に使われている代表例

この製品を選んだ理由👉 「今使っている機器で何ができるか」が知りたい企業が多い

はじめに|VPNを捨てる前に「使い方」を変える

前回の記事で解説した通り、VPNは「危険な存在」なのではなく、👉 信頼前提で使われていることが問題 です。

そこで本記事では、

- VPNをどう安全化するか

- ゼロトラスト的にどう移行するか

を 3製品別に具体化します。

FortiGate の実装例

特徴

- ネットワーク+エンドポイント+クラウドを統合管理

- ゼロトラスト移行の選択肢が多い

実装例①:VPNの安全化(第一段階)

構成イメージ

- FortiGate IPSec^VPN

- FortiAuthenticator

- FortiToken(多要素認証)

ポイント

- VPNログイン時に 多要素認証を必須化

- 接続後のアクセス先を ポリシーで最小化

- 管理者アクセスと一般利用を分離

👉 侵入されても横展開しにくい

実装例②:ゼロトラストアクセス(発展)

構成

- FortiGate

- FortiClient(端末状態チェック)

- ZTNAタグ

ポイント

- VPNでネットワークに入れない

- アプリ単位でアクセス許可

- OS更新・ウイルス対策状況をチェック

👉 「端末が安全でないと接続できない」

Check Point の実装例

特徴

- ポリシー制御と可視化が非常に強力

- 大規模・複雑な環境向き

実装例①:VPN+厳格制御

構成

- Check Point Gateway

- Mobile Access VPN

- Identity Awareness

ポイント

- ユーザー・グループ単位で通信制御

- 時間帯・場所による制限

- 管理系システムへの直結を禁止

👉 「VPN=社内フリー」を防ぐ

実装例②:ZTNA(Harmony Connect)

構成

- Harmony Connect

- クラウド型アクセス制御

ポイント

- VPN不要でアプリ公開

- 社内ネットワークを外に出さない

- 利用者ごとにアクセス可否を判断

👉 ランサムウェア侵入面を最小化

SonicWall の実装例

特徴

- 中小企業・拠点分散に強い

- 導入・運用がシンプル

実装例①:VPNの防御強化

構成

- SonicWall NSa / TZ

- SMA(Secure Mobile Access)

- MFA連携

ポイント

- VPNアクセスに必ずMFA

- 管理画面・サーバーへの直接接続を遮断

- ログイン試行を厳格に制限

👉 「突破されにくいVPN」

実装例②:SMAによるアプリ公開

構成

- SonicWall SMA

- Webアプリ単位公開

ポイント

- 社内ネットワークを公開しない

- アプリごとに認証・制御

- VPNに比べ侵入リスクが低い

👉 ゼロトラスト的運用が可能

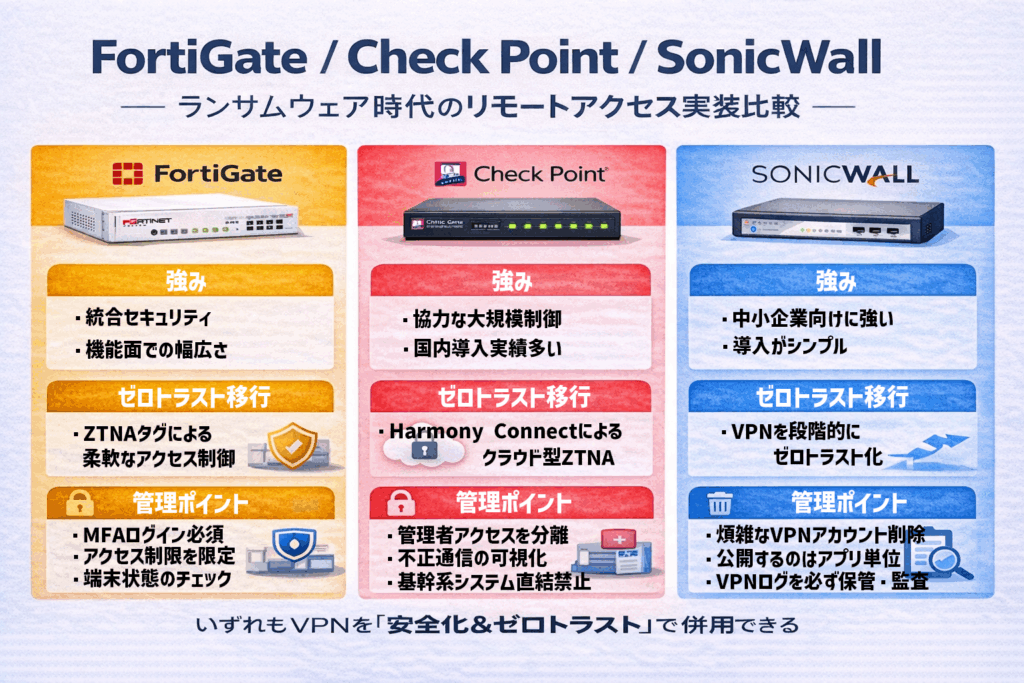

3製品の考え方の違い【整理】

| 観点 | FortiGate | Check Point | SonicWall |

|---|---|---|---|

| 得意領域 | 統合セキュリティ | 大規模制御 | 中小・拠点 |

| ZTNA | 段階導入しやすい | クラウド型が強力 | シンプル |

| VPN | 柔軟に制御可能 | 厳格制御 | 運用が簡単 |

| 向いている企業 | 幅広い | 大企業 | 中小企業 |

共通して重要な設計ポイント

どの製品でも ここを外すと危険 です。

- VPN接続後に「全通し」にしない

- 管理者アクセスは必ず分離

- 出荷・物流・基幹システムを直結させない

- ログを必ず確認・保管

- 「侵入される前提」で考える

まとめ|製品より「設計思想」が重要

FortiGate / Check Point / SonicWall どれを使っていても、

👉 VPNをどう扱うか

👉 信頼をどこで切るか

ができていなければ、ランサムウェア対策としては不十分です。

重要なのは、

- 一気にゼロトラストにしない

- 今ある機器で「できること」から変える

それが

止まらない企業ネットワークへの最短ルートです。