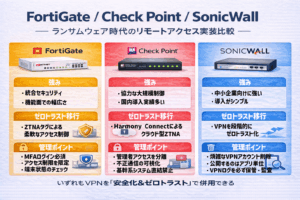

VPNはもう危険?ゼロトラストへの移行ポイント

― ランサムウェア時代の「正しいリモートアクセス設計」とは ―

VPNは本当に危険なのか?代わりに何を選ぶべきかを知りたい

- VPNを使い続けてよいのか不安な企業が急増している

- 「ゼロトラスト」という言葉は知っているが、何がどう違うのか分からない層が多い

- 技術論ではなく、判断材料と移行の考え方が求められているため

はじめに|「VPN=安全」はもう通用しない

かつて VPN は、安全な社内アクセス手段の代名詞でした。しかし現在、ランサムウェア攻撃の多くは

👉 VPNを侵入口として発生

しています。実際に、

- 大手製造業

- EC・物流企業

- 官公庁・自治体

でも、VPN経由の侵入 → 社内ネットワーク全体が被害というケースが後を絶ちません。

VPNの基本構造(従来型)

社外PC ── VPN ── 社内ネットワーク(全体)

この仕組みには、致命的な前提があります。

VPNが抱える本質的な問題点

❌ 一度入ると「社内扱い」になる

- VPN接続=内部ネットワークの一員

- 攻撃者も正規ユーザーと同じ権限を得やすい

❌ 認証が弱いと突破されやすい

- ID・パスワード漏洩

- 多要素認証(MFA)未導入

- 脆弱性パッチ未適用

❌ 被害が横に広がりやすい

- ファイルサーバー

- 基幹システム

- 出荷・物流システム

👉 VPN突破=全社停止になりやすい

ランサムウェア時代にVPNが狙われる理由

| 観点 | 攻撃者から見たVPN |

|---|---|

| 露出 | インターネットに公開されている |

| 成功率 | 認証突破で一気に内部侵入 |

| 効率 | 1か所突破で被害最大化 |

| 価値 | 企業全体を人質にできる |

👉 「コスパが良すぎる侵入口」

そこで登場するのが「ゼロトラスト」

ゼロトラストの考え方「誰も信頼しない。常に検証する」

ゼロトラストの基本構造

利用者・端末

↓(毎回検証)

アプリ・サービス(必要なものだけ)

ポイント

- ネットワーク単位で許可しない

- ユーザー × 端末 × アプリ単位で制御

- 「社内/社外」という考え方を捨てる

VPNとゼロトラストの違い

| 項目 | VPN | ゼロトラスト |

|---|---|---|

| 接続単位 | ネットワーク | アプリ |

| 信頼前提 | 一度信頼 | 毎回検証 |

| 横展開 | 起きやすい | 起きにくい |

| ランサム耐性 | 低い | 高い |

| 運用 | シンプル | 設計が重要 |

「VPNはもう使えない」のか?

結論から言うと、

❌ VPNをすぐ捨てる必要はありません

⭕ 使い方を変える必要があります

現実的なゼロトラスト移行ポイント

フェーズ1:VPNの危険度を下げる

- 多要素認証(MFA)を必須化

- VPN接続後のアクセス範囲を制限

- 利用者・利用時間を把握

- 不要なVPNアカウントを削除

👉 「突破されても被害を小さく」

フェーズ2:重要システムから切り離す

- 受注・出荷・物流システムはVPN直結しない

- 管理系サーバーは別経路に分離

- 特権IDはVPN経由で使わせない

👉 「止まらない業務」を守る

フェーズ3:ゼロトラスト型アクセスへ

- アプリ単位のアクセス制御

- 端末状態(ウイルス対策・更新状況)を確認

- 社外・社内で同一ルールを適用

👉 「侵入前提」で設計する

ゼロトラスト移行でよくある誤解

❌ 高額で大企業向け

→ 段階導入が可能

❌ VPNを完全廃止しないといけない

→ 併用から始められる

❌ IT部門だけの話

→ 経営・業務継続の話

まとめ|VPNが危険なのではない、「前提」が古い

VPNそのものが悪いのではありません。

問題なのは、

- 「中に入ったら信頼」

- 「社内は安全」

という時代遅れの前提です。

ランサムウェア時代に必要なのは、

👉 侵入されても止まらない設計

👉 信頼しない前提のアクセス制御

その第一歩が、

ゼロトラストへの段階的移行です。